JAK WYGLĄDA TWOJE RODO ?

Podczas naszej pracy i codziennej praktyki w zakresie ochrony danych osobowych napotykamy na szereg niezgodności związanych z wprowadzoną w strukturę firm dokumentacją, implementowanymi zasadami lub wymaganiami. Niepokojąco poważnie wygląda także wyjątkowo częste bagatelizowanie tematu przez Administratorów danych i Inspektorów danych osobowych. Bardzo często mamy też do czynienia z wprowadzeniem dokumentacji zupełnie niepotrzebnej, tworzonej „ot tak na wszelki wypadek” co często generuje, sprzeczne ze sobą lub utrudniających pracę normy oraz idące za tym błędne wytycznych, a także brak merytorycznego i administracyjnego wsparcia pracowników. To tylko nieliczne spośród wielu przykładów problemów na jakie trafiamy, zarówno w instytucjach państwowych jak i podmiotach prywatnych. Jak zatem upewnić się, że wdrożony w zakres instytucji lub firmy system ochrony danych jest właściwy ?? Aby przybliżyć ten temat, pod lupę wziąłem kilka najczęstszych przypadków pojawiających się niezgodności audytowych.

BRAK WŁAŚCIWEJ REALIZACJI OBOWIĄZKÓW ADO / IOD

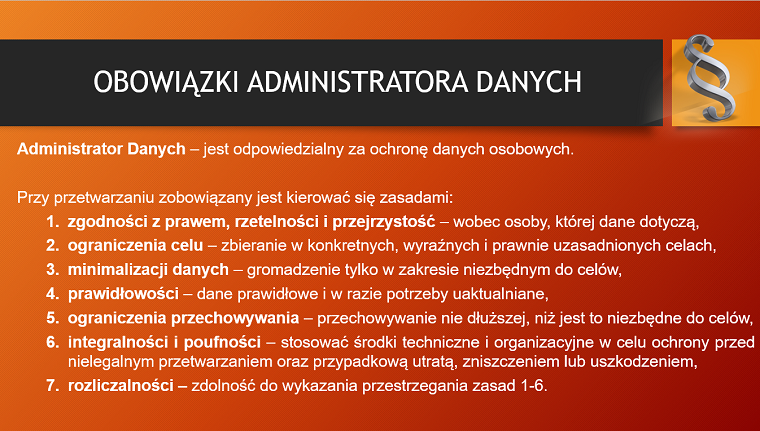

Administrator danych osobowych (ADO), czyli najczęściej osoba zarządzająca wprost daną instytucją ma na swoich barkach szereg obowiązków w zakresie ochrony danych osobowych. Zawarte na powyższym slajdzie obowiązki to pewien “kondensat” wymagań stawianych przez obecne prawo. Wiąże się z nim nie tylko wprowadzenie określonych uwarunkowań dokumentacyjnych, ale często również szereg inwestycji w zabezpieczenie struktury od strony technicznej, fizycznej oraz organizacyjnej. Zapewnienie sił i środków dla realizacji zadań wynikających z UOODO oraz RODO to tylko część z koniecznych do podjęcia działań. Poza nimi lub wynikające z nich są między innymi:

- prowadzenie wymaganego rejestru czynności i rejestru kategorii czynności,

- nadawaniu upoważnień,

- nawiązywaniu stosownych umów powierzenia przetwarzania danych,

- ocenie ryzyka przetwarzania danych,

- spełnianie obowiązku informacyjnego,

- reagowanie na incydenty oraz naruszenia w zakresie danych osobowych,

- szkolenia dla pracowników.

Nawet powołując Inspektora ochrony danych (IOD) Administrator, musi mieć świadomość, że wykazanie rozliczalności spełniania wymogów Rodo, ciąży bezpośrednio na nim. Organ doradczy jakim w pełnym tego słowa znaczeniu powinien być IOD, ma obowiązek wspierać ADO poprzez realizację działań niezbędnych do zapewnienia zgodności systemu ochrony danych z wymogami RODO. Niestety, to najczęściej napotykany przez nas problem. Co więc powinny zawierać działania IOD ? :

- opiniowanie umów, w tym w szczególności umów przetwarzania danych osobowych, procedur, dokumentów, pism związanych z ochroną danych osobowych i doradzanie zleceniodawcy w tej kwestii,

- przekazywanie informacji na temat interpretacji wydanych przez Prezesa Urzędu Ochrony Danych Osobowych, mających zastosowanie do przedmiotu działalności zleceniodawcy,

- wskazywanie konieczności dostosowywania obowiązujących u zleceniodawcy dokumentów niezbędnych w zakresie ochrony danych osobowych do wszelkich zmian w zakresie prawa, zaleceń organów, sądów a także zmian organizacyjnych, prawnych lub funkcjonalnych odnoszących się do zleceniodawcy,

- udzielanie na żądanie władz zleceniodawcy zaleceń, co do oceny skutków dla ochrony danych,

- konsultowanie projektów odpowiedzi na korespondencję skierowaną do zleceniodawcy przez osoby, których dane dotyczą, w przedmiocie związanym ze rozpatrywaniem złożonych przez nie zapytań i skarg,

- ocenę stwierdzonych u zleceniodawcy incydentów bezpieczeństwa pod kątem konieczności zgłoszenia ich do organu nadzorczego, jako naruszenie ochrony danych osobowych.

Inspektor ochrony danych powinien także zapewnić dodatkowe wsparcie eksperckie polegające na:

- audycie funkcjonującego u zleceniodawcy systemu ochrony danych osobowych i przedstawienia jego wyników w formie pisemnego raportu,

- pomocy w zgłaszaniu naruszeń ochrony danych osobowych ich do organu nadzorczego oraz pomocy w prowadzeniu postępowań wyjaśniających mających na celu ustalenie ich przyczyn,

- działaniach zwiększających świadomość personelu uczestniczącego w operacjach przetwarzania danych w postaci szkoleń, sprawdzeń oraz kontroli,

- reprezentowaniu zleceniodawcy w kontaktach z urzędami, organami, instytucjami i klientami w zakresie przetwarzania danych osobowych,

- asystowaniu przy kontrolach dotyczących ochrony danych osobowych, prowadzonych przez organ nadzorczy lub inne podmioty uprawnione do tego na podstawie przepisów prawa.

Warto w tym miejscu przyjrzeć się własnej strukturze. Czy spełniamy wymienione zakresy jako Administrator ? Czy powołany Inspektor realizuje swoje działania ? Każde odstępstwo, to niestety powód nie tylko do niepokoju ale także konieczność wprowadzenia istotnych zmian. Tak naprawdę bardzo łatwo sprawdzić ten temat, wystarczy przyjrzeć się czy dana instytucja właściwie spełnia obowiązek informacyjny.

BRAK UMÓW / UPOWAŻNIEŃ / ZGÓD / KLAUZUL

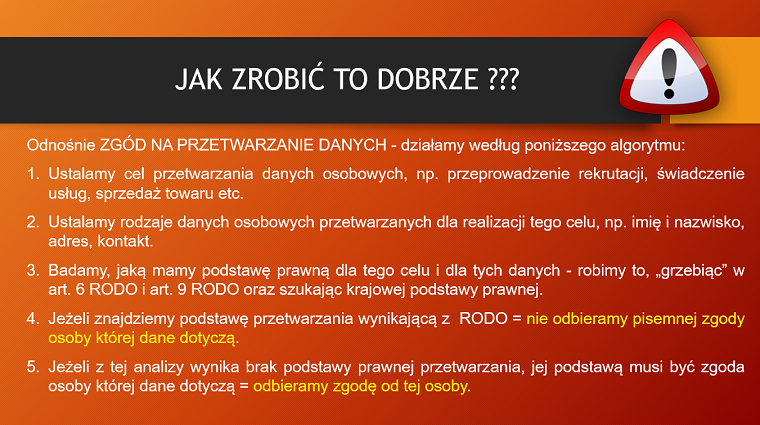

Przetwarzanie danych osobowych w gruncie rzeczy wynika z dwóch zasadniczych podstaw. Prawa do przetwarzania danych w określonym celu uwarunkowanego przepisem prawa lub zgody na przetwarzanie danych w określonym celu osoby której dane dotyczą, jeśli nie zachodzi tam wspomniana wcześniej podstawa prawna. Najczęstszy błąd to łączenie obu zakresów lub pobieranie zgód tam gdzie nie są konieczne. Nie rzadkie się także przypadki przetwarzania danych bez zgody osoby której dane dotyczą lub właściwej dla celu przetwarzania podstawy prawnej, a także przetwarzanie danych na podstawie zgody ale nie dla celu na jaki była ona udzielona.

Częstym, również błędnym uwarunkowaniem jest kontekst przekazywania danych do innych instytucji, który zgodnie z prawem może odbywać się na podstawie umowy powierzenia lub tzw. innego instrumentu prawnego. Przesyłanie umów powierzenia mimo istniejącej podstawy prawnej, tłumaczone często jako działanie “na wszelki wypadek” nie jest rozsądnym posunięciem. Nie tylko dokłada pracy osobom zaangażowanym w system ale często powoduje sprzeczności oraz nierealne do spełnienia zależności wynikające z zapisów zawartych błędnie umów. Nierzadkie są także przypadki przesyłania gotowych umów przygotowanych przez podmiot przetwarzający, zawierających niezgodne z prawem lub wręcz niebezpieczne dla Administratora danych zapisy.

Istotnym warunkiem zgodności z przepisami RODO jest także spełnianie tzw. obowiązku informacyjnego. To zadanie przybierające najczęściej formę polityki prywatności oraz klauzul informacyjnych, to także obszar gdzie wbrew pozorom “potencjał do doskonalenia” jest ogromny. Począwszy od opierania informacji na nieobowiązujących już normach prawnych po zasypywanie klientów, kontrahentów czy odbiorców danych dodatkową dokumentacją, która często przybiera swoistą formę nikomu niepotrzebnego spamu. Temat ten można w wielu przypadkach zastąpić polecaną, wygodną i bezpieczną dla obu stron formą warstwowania informacji.

BŁĘDNA LUB FIKCYJNA DOKUMENTACJA

Stworzenie właściwej dokumentacji jest podstawą, swoistą bazą do dalszych działań, przede wszystkim szkoleń i pracą z ludźmi, niejednokrotnie najsłabszym ogniwem całego systemu. Obecne jeszcze w wielu placówkach funkcjonują i o zgrozo nadal są tworzone przez “fachowców” Polityki Bezpieczeństwa oraz Instrukcje Zarządzania Systemem Informatycznym wynikają jak się okazuje po kontroli z nieobowiązujących już aktów prawnych. Podobnie jest z kupowanymi w internecie gotowymi rozwiązaniami, które poza piękną okładką, mają niewiele wspólnego z realnymi problemami oraz strukturą funkcjonalną instytucji. W obu przypadkach próba lub “udane” wdrożenie takich uwarunkowań może przynieść zdecydowanie więcej kłopotów, niż pozorna w tym przypadku oszczędność i nabranie się na “gotowce” lub “inspektora na telefon”.

Nierzadkim przypadkiem bywa także zatrudnianie lub zlecanie obsługi “firmie z drugiego końca kraju”. Stąd pojawiają się wyjątkowo skąpe i zdawkowe informacje na temat ochrony danych, utrudniony lub w ogóle niemożliwy kontaktu z Inspektorem Ochrony Danych (pamiętającym tylko o wystawieniu faktury za „usługi’). O wizycie w instytucji lub firmie czy też interwencji w sytuacji kryzysowej, w tym przypadku można całkowicie zapomnieć. Nierzadko się zdarza, że pracę IOD wykonuje, siłą rzeczy, sam Administrator, lub jeden z pracowników – dlaczego?… bo „Inspektor” przesyła Administratorowi “gotowe” formularze, wątpliwej jakości informacje lub puste druki. Zapytajmy się uczciwie ?… Po co Administratorowi taki „Inspektor” ? Tłumaczenie tego zjawiska wspomnianą wcześniej oszczędnością, może mieć nie tylko przykre ale i bardzo kosztowne konsekwencje dla Administratora danych. Dzieje się tak często na skutek „sprytnych” zapisów w podpisanych umowach czy też braku potwierdzeń twórcy „wdrożonej” dokumentacji (brak sygnowania dokumentów podpisem lub pieczęcią „Inspektora” to norma) – po przecież brać na siebie imienną odpowiedzialność za wdrożony „bubel”.

RODO. Choć większości z nas kojarzy się z nikomu niepotrzebnym problemem generującym tylko i wyłącznie koszty, tak naprawdę ma zdecydowanie inny kontekst. Wiele zależy od podejścia do jego problematyki oraz umiejętności nie tylko sprawnego poruszania się w regulujących je przepisach, ale także zaangażowania i praktycznego podejścia osoby ukierunkowującej cały system. Odpowiedzialny i rzetelny inspektor ochrony danych, powinien stanowić nie tylko bufor bezpieczeństwa dla instytucji, ale także być sprawnym konsultantem rozwiązującym pojawiające się na bieżąco wśród pracowników, klientów i kontrahentów wątpliwości w zakresie danych osobowych. Dobry Inspektor Ochrony Danych to nie tylko punkt kontaktowy dla Urzędu Ochrony Danych, to filar firmy/instytucji oraz prawa ręka odpowiedzialnego Administratora Danych Osobowych.

Zapraszamy do konsultacji prowadzonych przez nasze biuro, gdzie mogą Państwo rozwiać wszelkie nurtujące wątpliwości – szczegóły konsultacji TUTAJ.

Zapraszamy Cię również do naszego bezpłatnego newslettera – Poradnika Pracodawcy – w którym omawiamy zagadnienia z zakresu bezpieczeństwa i higieny pracy, ochrony przeciwpożarowej, pierwszej pomocy, ochrony danych osobowych i kadr. Zapisać się do newslettera możesz TUTAJ. Jeżeli sam planujesz dystrybucję własnego newslettera, polecamy polskiego dostawcę, z którego usług sami korzystamy – Getresponse – zapewniającego nie tylko świetne narzędzie ale także perfekcyjną obsługę klienta.

Opracowanie / Marek Mróz

Manager Bezpieczeństwa Informacji / Inspektor Ochrony Danych

Niniejszy wpis nie jest sponsorowany. Poniżej zamieszczamy ciekawe linki afiliacyjne do wartościowych książek o ochronie danych osobowych. Dokonując z nich zakupu, wesprzesz rozwój naszego poradnika. Dziękujemy.

Ochrona Danych Medycznych i Osobowych Pacjentów – kupisz tutaj,

Ochrona Danych Osobowych – Poradnik dla Przedsiębiorców – kupisz tutaj,

Bezpieczeństwo aplikacji mobilnych – kupisz tutaj,

Informatyka Śledcza – kupisz tutaj,

Profesjonalne testy penetracyjne – kupisz tutaj.